[ad_1]

La incorporación manual de una gran cantidad de dispositivos industriales de Internet de las cosas a una red es engorrosa y plantea riesgos de seguridad. El estándar FIDO Device Onboard (FDO) automatiza el proceso, haciéndolo más sencillo y seguro

IoT o Internet de las cosas ha conquistado el mundo. Los dispositivos de IoT pueden incluir dispositivos que van desde parlantes inteligentes, televisores inteligentes e incluso timbres hasta dispositivos industriales de IoT (IIoT), como vehículos de construcción, robots de la cadena de suministro, etc.

International Data Corporation (IDC) espera que el mercado de IoT supere el billón de dólares en 2022. El IoT industrial es una parte importante de todos los dispositivos de IoT e incluye lo siguiente.

cosas industriales: Incluyen dispositivos como robots, PLC (controladores lógicos programables), sensores, actuadores, etc. Generalmente se asocian a microcontroladores y microprocesadores por su función.

Conectividad: Como sugiere el nombre, esto es esencial para proporcionar conectividad de red o Internet a dispositivos industriales. Puede contener conmutadores, puntos de acceso, enrutadores, VPN, puertas de enlace, etc. Estos se encargan de configurar y mantener una red de dispositivos industriales y conectarlos a servidores. No todos los dispositivos industriales admiten Wi-Fi (IEEE 802.11) o conectividad a Internet. Para dichos dispositivos se utilizan otros protocolos de comunicación como Bluetooth (RL78/G1D), Zigbee (IEEE 802.15) y LoRa WAN (IEEE 1451.0).

servidor: Aquí es donde tienen lugar las operaciones clave de computación, almacenamiento y operativas que conducen al correcto funcionamiento del cluster o grupo de cosas industriales. Dependiendo de la industria, el servidor puede alojarse en una plataforma en la nube como AWS, GCP o Azure o en máquinas locales. También es posible que los servidores estén ubicados en un centro de datos externo.

Ideas y acciones: Los paneles de administrador monitorean el funcionamiento, el estado y la salud de los dispositivos industriales. Esto les permite realizar acciones en uno o más dispositivos desde una computadora o dispositivo móvil remoto. Esto también proporciona al administrador alarmas y alertas basadas en eventos en caso de que se produzcan problemas o mal funcionamiento.

Por lo tanto, el IoT industrial o IIoT requiere procedimientos exhaustivos de configuración e incorporación: conectarse a la red, registrarse en los servidores, agregarlos al panel de análisis, etc. La pregunta entonces es: ¿cuánto tiempo llevaría integrar manualmente una gran cantidad, digamos 10.000 puertas de enlace, dispositivos y sensores? Se necesitarían más de dos años-hombre, según un estudio de 2017 realizado por Kaiser Associates Research and Analysis. Sí, es bastante tedioso integrar todo manualmente.

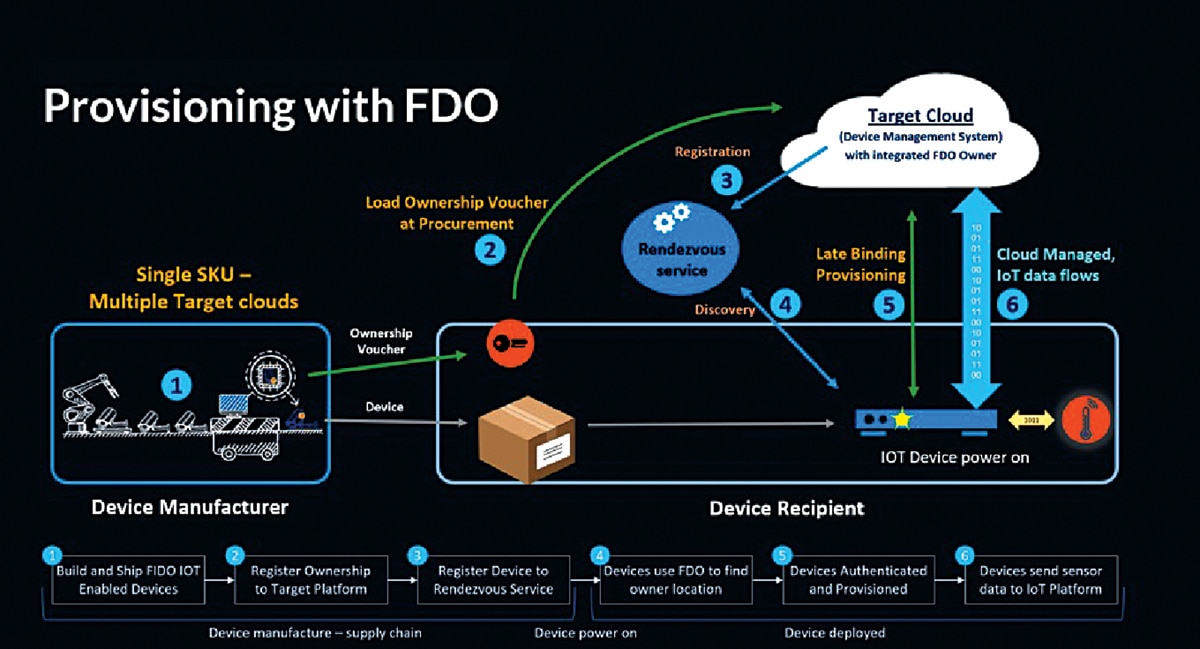

Por lo tanto, FIDO Alliance ha desarrollado un estándar de incorporación de dispositivos IoT automatizado y seguro llamado FIDO Device Onboard o FDO. Es una especificación para la implementación de IoT segura y automatizada.

La Alianza FIDO, que trabaja en la seguridad de servicios y cuentas sin contraseña, presentó la especificación FDO en 2020. Después de algunos cambios menores, en 2021 se propuso la especificación FDO 1.1.

El estándar FDO se utiliza actualmente en varios dispositivos IIoT, principalmente dispositivos basados en Intel Arm. Ha demostrado ser uno de los estándares esenciales para una incorporación rápida, segura y fluida de dispositivos IoT. Utiliza tecnologías criptográficas para verificar la propiedad de un dispositivo IoT y luego registrarlo sin problemas en el servicio especificado.

La especificación FDO implica el uso de un cliente de software FDO que se instala en el dispositivo IoT durante la fabricación. Para identificar de forma única cada dispositivo, también se genera y almacena en su interior una clave RoT (Root of Trust), preferiblemente en el Trusted Platform Module (TPM) u otro elemento seguro desde el que no pueda ser manipulado. También se puede almacenar en el sistema de archivos, aunque esto no es muy seguro.

También se genera un token de cadena de suministro correspondiente, que se transfiere cuando el fabricante entrega el dispositivo al mayorista, minorista, etc. y finalmente al cliente. El cliente lo registra en la nube de destino. Cuando el dispositivo está encendido y conectado a Internet, se aprovisiona automáticamente y hereda todas las configuraciones de la nube de destino.

Esto se puede ilustrar con un ejemplo. Digamos que hay un fabricante de cámaras de seguridad M. Esta empresa produce cinco cámaras de seguridad, de las cuales la empresa A compra tres y la empresa B compra dos. Las cinco cámaras de seguridad tienen una clave RoT única almacenada en su elemento seguro. Las tres cámaras que compra A se venden al minorista R1, mientras que las dos compras de B van al minorista R2.

Cuando la empresa A enciende la cámara comprada, se conectará automáticamente al servidor de la empresa A y el administrador podrá transmitirla sin configurar la cámara. Lo mismo se aplica a las cámaras compradas por la Empresa B.

Quizás se pregunte cómo es posible esto de manera tan sencilla y sin ninguna configuración en la cámara. Esto es lo que sucede detrás de escena. Cuando el fabricante M fabricó las cinco cámaras, cada cámara tenía un RoT único almacenado en el elemento seguro. Cuando los dispositivos se venden a los revendedores, estos utilizan la herramienta de revendedor para generar un «token de propietario» al vender el producto al usuario final.

Aquí la empresa A y la empresa B son los usuarios finales. Por tanto, la Empresa A registra sus “tokens de propietario” en el servidor mientras que la Empresa B hace lo mismo.

Ahora, cuando la cámara está encendida, se comunica con un servidor de encuentro, posiblemente del fabricante de la cámara, y se autentica mediante la certificación del dispositivo. El servidor Rendezvous redirige los dispositivos a los servidores de la Empresa A y la Empresa B y puede instalar automáticamente las configuraciones desde allí.

Este es un proceso completamente automatizado y fluido que no requiere configuración manual. Una vez completada la configuración automática, el dispositivo ahora está listo para transmitir transmisiones de video a los servidores de la empresa.

Ahora está bastante claro que el estándar FDO, cuando se implementa para dispositivos IoT, especialmente en escenarios industriales, puede reducir el esfuerzo humano y también proporcionar una forma segura de incorporar dispositivos.

Durante la incorporación manual de dispositivos, los técnicos suelen aprender las credenciales de la red corporativa para conectar dispositivos a ella. Esto puede resultar un riesgo de seguridad importante si las credenciales quedan expuestas. FDO, por otro lado, utiliza el criptosistema de clave pública para integrar de forma segura dispositivos IoT sin problemas ni brechas de seguridad. Es ideal para dispositivos corporativos e industriales.

Este artículo se publicó por primera vez en la edición de diciembre de 2022 de la revista Open Source For You.

El autor Anisha Ghosh es un software de código abierto Entusiasta y colaborador de comunidades y repositorios de código abierto. Está interesada en diversos temas relacionados con el desarrollo. Proyectos

El autor Aditya Mitra es investigador de ciberseguridad. Le gusta aprender sobre las vulnerabilidades de diferentes tipos de redes. Sus áreas de interés son IoT, redes y ciberseguridad.

[ad_2]