[ad_1]

Una operación masiva de aplicación de la ley dirigida por la Agencia Nacional contra el Crimen de Gran Bretaña esta semana derribó LockBit, la famosa banda de ransomware vinculada a Rusia que ha causado estragos en empresas, hospitales y gobiernos de todo el mundo durante años.

La acción provocó el cierre del sitio de filtración de LockBit, la incautación de servidores, la realización de múltiples arrestos y la imposición de sanciones del gobierno de EE. UU. Esta es una de las operaciones más importantes contra un grupo de ransomware hasta la fecha.

También es, sin duda, uno de los derribos más novedosos que jamás hayamos visto: las autoridades británicas anunciaron la incautación de la infraestructura de LockBit en el sitio de filtración del propio grupo, que ahora contiene numerosos detalles sobre el funcionamiento interno de la pandilla, con la promesa de aprender más en el futuro.

Esto es lo que hemos aprendido hasta ahora.

LockBit no eliminó los datos de las víctimas, incluso si pagaron

Durante mucho tiempo se ha sospechado que pagar el rescate de un hacker es una apuesta y no hay garantía de que los datos robados sean eliminados. Algunas víctimas corporativas incluso lo han dicho, diciendo que “no pueden garantizar” que sus datos serán eliminados.

El cierre de LockBit nos confirmó que este es absolutamente el caso. La NCA reveló que algunos de los datos encontrados en los sistemas incautados de LockBit pertenecían a víctimas que pagaron un rescate a los actores de la amenaza, «lo que demuestra que incluso si se paga un rescate, esto no es garantía de que los datos serán eliminados». lo que hacen los delincuentes”, dijo la NCA en un comunicado.

Ni siquiera las bandas de ransomware consiguen cerrar las vulnerabilidades

Sí, incluso las bandas de ransomware tardan en corregir errores de software. Según el grupo de investigación de malware vx bajo tierra Citando a LockBitSupp, el presunto líder de la operación LockBit, las fuerzas del orden piratearon los servidores de la operación de ransomware utilizando una vulnerabilidad conocida en el popular lenguaje de programación web PHP.

La vulnerabilidad utilizada para comprometer sus servidores se rastrea como CVE-2023-3824, una falla de ejecución remota que se corrigió en agosto de 2023, lo que le dio a LockBit meses para corregir la falla.

«El FBI rompió servidores mediante PHP, los servidores de respaldo sin PHP no pueden ser atacados», dice el mensaje traducido de LockBitSupp a vx-underground, que fue escrito originalmente en ruso.

La eliminación del ransomware lleva mucho tiempo

Según la agencia policial europea Europol, el desmantelamiento de LockBit, oficialmente conocido como “Operación Cronos”, llevó años. La agencia anunció el martes que su investigación sobre la famosa banda de ransomware comenzó en abril de 2022, hace unos dos años, a petición de las autoridades francesas.

Desde entonces, Europol dijo que su Centro Europeo de Ciberdelincuencia (EC3) ha organizado más de dos docenas de reuniones operativas y cuatro sesiones técnicas de una semana de duración para desarrollar las pistas de investigación antes de la fase final de la investigación: el desmantelamiento de esta semana.

LockBit ha pirateado más de 2.000 organizaciones

Se sabe desde hace tiempo que LockBit, que irrumpió por primera vez en la escena competitiva del cibercrimen en 2019, es una de las bandas de ransomware más prolíficas, si no la más prolífica.

La operación del martes prácticamente lo confirma, y ahora el Departamento de Justicia de Estados Unidos tiene cifras que lo respaldan. Según el Departamento de Justicia, LockBit se cobró más de 2.000 víctimas en Estados Unidos y en todo el mundo y recibió más de 120 millones de dólares en rescates.

Las sanciones dirigidas a un miembro clave de LockBit pueden afectar a otros ransomware

Uno de los principales miembros de LockBit acusado y sancionado el martes es un ciudadano ruso, Ivan Gennadievich Kondratiev, quien, según los funcionarios estadounidenses, está involucrado en otras bandas de ransomware.

Según el Departamento del Tesoro de Estados Unidos, Kondratiev también tiene vínculos con REvil, RansomEXX y Avaddon. Si bien RansomEXX y Avaddon son variantes menos conocidas, REvil fue otra variante de ransomware con sede en Rusia que ganó notoriedad a través de ataques de alto perfil, ganando millones en pagos de rescate a través del ataque al gigante estadounidense de monitoreo de redes Kaseya.

Kondratiev también fue nombrado líder de un subgrupo LockBit recientemente anunciado llamado Sociedad Nacional de Riesgos. Todavía se sabe poco sobre esta filial de LockBit, pero la NCA prometió revelar más en los próximos días.

Las sanciones prohíben efectivamente a las víctimas del ransomware de Kondratiev que residen en Estados Unidos pagar el rescate que exige. Dado que Kondratiev está involucrado en al menos cinco bandas de ransomware diferentes, las sanciones probablemente le harán la vida cinco veces más difícil.

Los británicos tienen sentido del humor.

Algunas personas (por ejemplo, yo, un británico) dirían que ya lo sabíamos, pero la acción LockBit nos demostró que las autoridades británicas tienen sentido del humor.

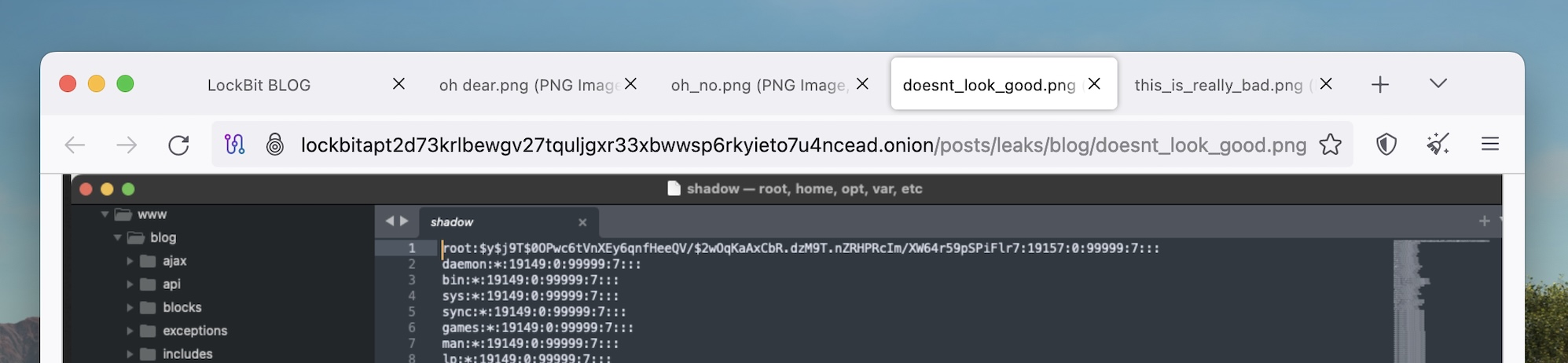

La NCA no sólo ha ridiculizado a LockBit imitando el sitio de filtración de la web oscura de la pandilla para sus propias revelaciones relacionadas con LockBit. Encontramos varios huevos de Pascua escondidos en el sitio web LockBit ahora incautado. Nuestros favoritos son los diferentes nombres de archivo de las imágenes del sitio, incluidos «oh Dear.png», «doesnt_look_good.png» y «this_is_really_bad.png».

Autor de la foto: TechCrunch

[ad_2]