[ad_1]

Investigadores de la Universidad de Duke desarrollaron recientemente «MadRadar», un sistema de caja negra que puede atacar los radares de los automóviles sin información previa.

A medida que más vehículos se acercan a la conducción autónoma, el radar desempeña un papel clave al proporcionar visibilidad en condiciones adversas. Sin embargo, estas ventajas abren la puerta a ataques maliciosos que utilizan hardware de suplantación de identidad como MadRadar.

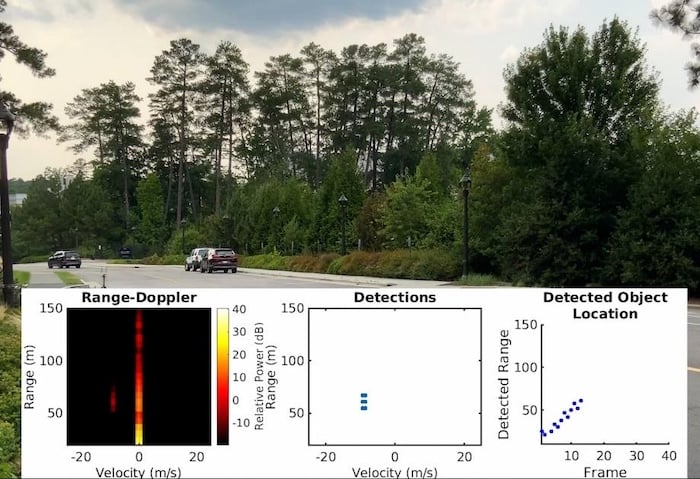

Investigadores de la Universidad de Duke han desarrollado un sistema que puede engañar al radar de un automóvil y eliminar su capacidad para detectar la ubicación de un automóvil, como se muestra arriba. Imagen cortesía de la Universidad de Duke

El grupo de la Universidad de Duke, dirigido por el Dr. Miroslav Pajic y el Dr. Tingjun Chen espera arrojar luz sobre las debilidades del radar que explota MadRadar para que los fabricantes de equipos originales puedan desarrollar vehículos autónomos más seguros.

Los fundamentos del radar automotriz

Los sensores de radar automotrices utilizan ondas EM de menor frecuencia que las ondas de luz, lo que les permite ver en la oscuridad, con poca visibilidad y en otros escenarios donde las cámaras pueden producir imágenes poco claras. El radar actúa como una contraparte EM de una cámara con flash, donde el radar emite una señal EM (o un «flash» en el caso de una cámara) y mide las señales reflejadas para aprender más sobre el entorno de detección.

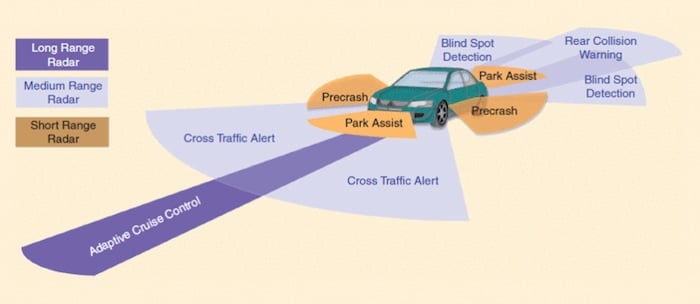

El radar realiza muchas funciones en los vehículos modernos, desde asistencia de estacionamiento hasta detección remota para control de crucero adaptativo. Imagen cortesía de la revista IEEE Signal Processing

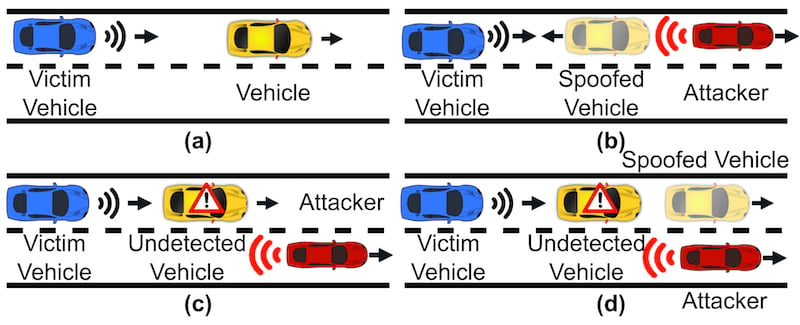

Si bien esta facilidad de uso es ciertamente beneficiosa para medir distancias y velocidades, también abre la puerta a ataques de suplantación de identidad, donde grupos maliciosos pueden confundir el radar inyectando una señal falsa para agregar o eliminar objetivos. En un caso de ejemplo, investigadores de la Universidad de Duke analizan cómo un automóvil falso que se aproxima en sentido contrario podría hacer que un sistema de conducción autónoma se desvíe de la carretera, abriendo la puerta para que los atacantes roben el vehículo vulnerable.

Falsos positivos, falsos negativos y ataques de traducción

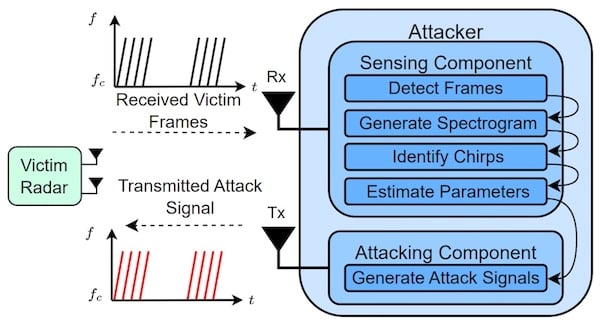

El sistema MadRadar puede realizar tres ataques a un sistema de radar: falso positivo (FP), falso negativo (FN) y ataques de traducción. En cualquier caso, el sistema MadRadar primero aprende sobre el radar de la víctima al recibir sus señales de transmisión para conocer el ancho de banda, el tiempo de chirrido y los tiempos de cuadro.

Diagrama de bloques de MadRadar. Imagen cortesía de ArXiv Preprint

Los ataques FP emulan la reacción de un coche cuando no está presente. Se pueden llevar a cabo atenuando y retrasando con precisión la señal recibida para «confundir» al radar víctima haciéndole creer que un objeto está dentro de su alcance. Sin embargo, los fabricantes de automóviles conocen desde hace tiempo estos ataques y los han probado exhaustivamente en pruebas de seguridad.

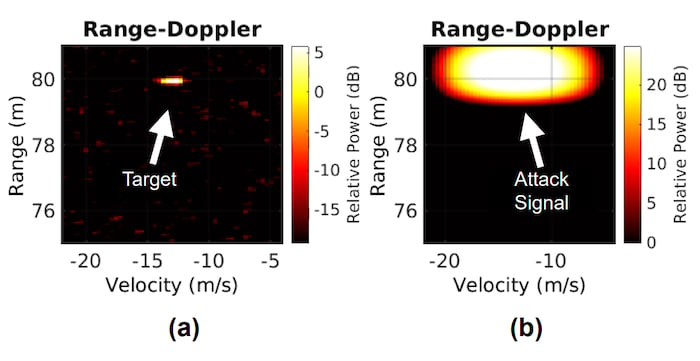

Los ataques FN de MadRadar funcionan oscureciendo objetivos reales con lo que parece ser un fuerte ruido de fondo (a). Como resultado, el algoritmo (b) CA-CFAR no puede detectar el objetivo real. Imagen cortesía de ArXiv Preprint

Los ataques FN, por otro lado, son una nueva característica que los investigadores de Duke presentaron en su estudio. Los ataques FN aprovechan la técnica CA-CFAR de los sistemas de radar de automóviles, que puede reducir el impacto del ruido y las interferencias. Al emular un objetivo amplio sin picos discernibles, MadRadar puede engañar al radar de la víctima haciéndole creer que no hay ningún objetivo cuando en realidad sí lo hay.

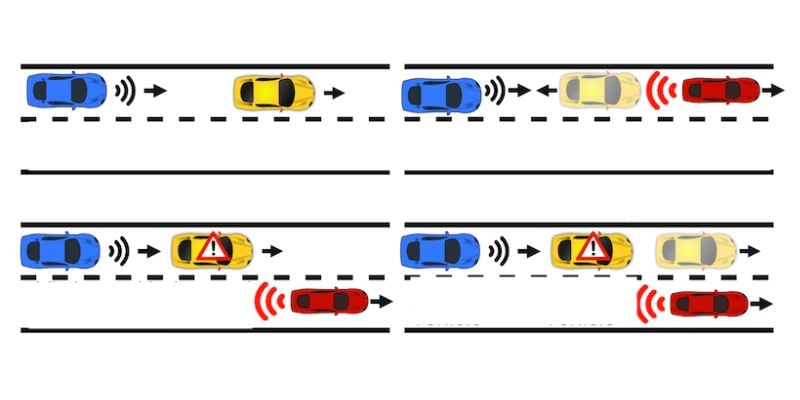

Ejemplos de escenarios de tráfico para (a) ataque Ao, (b) ataque de falso positivo, (c) ataque de falso negativo y (d) ataque de traducción. Imagen cortesía de ArXiv Preprint

Finalmente, los ataques de traducción sugieren que un objeto real se mueve de forma irreal. Por ejemplo, podría parecer como si un automóvil que viene en sentido contrario se estuviera moviendo hacia el carril cuando en realidad está conduciendo normalmente. Sin embargo, desde la perspectiva del coche, esto puede justificar maniobras evasivas que pueden causar grandes daños a conductores y peatones.

Construyendo vehículos autónomos más seguros

Los investigadores de la Universidad de Duke esperan que su trabajo pueda ayudar a los fabricantes de equipos originales a fortalecer la seguridad de los radares automotrices contra MadRadar y ataques similares. Por ejemplo, sugieren que el salto dinámico de frecuencia puede aleatorizar el punto de operación del radar, evitando que sistemas como MadRadar detecten y predigan la respuesta del radar.

[ad_2]